Table of Contents

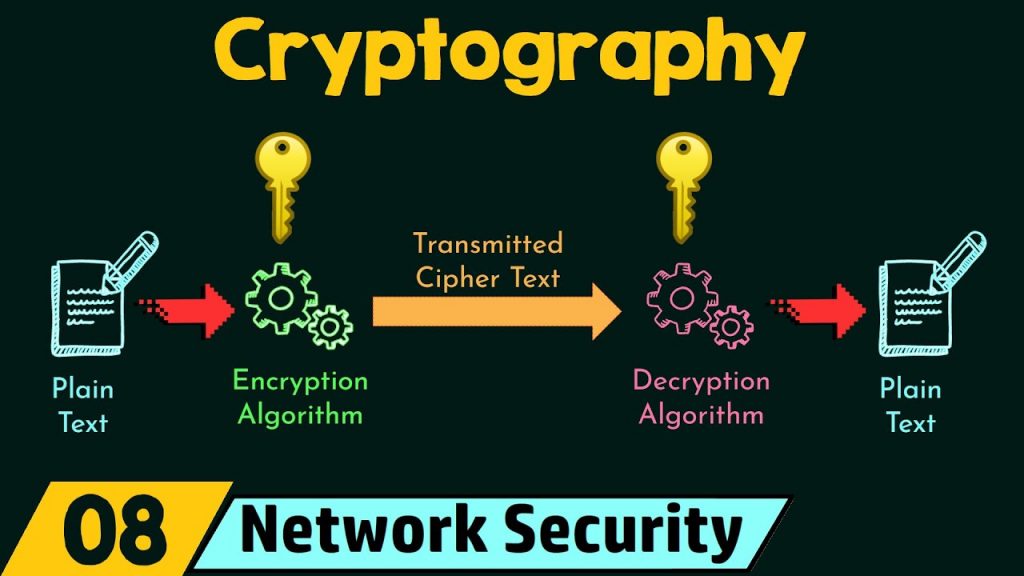

Kun läsnä on pahantahtoisia kolmansia osapuolia, joita kutsutaan vastustajiksi, salaus mahdollistaa turvallisen viestinnän. Salaus muuntaa syötteen (eli selkotekstin) salatuksi tulosteeksi (eli salatuksi tekstiksi) algoritmin ja avaimen avulla.

Lohkoketjuteknologia koostuu kahdesta eri kryptografisesta kaavasta: epäsymmetrisen avaimen algoritmeista ja hash-funktioista. SHA-256-hashausalgoritmia hyödyntäen jokainen osallistuja voi luoda yhden ainutlaatuisen version lohkoketjusta oman näkemyksensä perusteella. Näin kuka tahansa yksilö voi ymmärtää ja käyttää yhtä ainoaa esitystä koko ketjusta ja samalla säilyttää sen tarkkuuden kaikkien muiden siihen liitettyjen osallistujien kesken.

Satoshi Nakamoto.

Kuka on Satoshi Nakamoto? Kukaan ei tiedä, kuka on Satoshi Nakamoto, jonka katsotaan keksineen maailman ensimmäisen ja suosituimman kryptovaluutan, Bitcoinin. Nakamoto oli bitcoin-ketjun ensimmäinen louhija ja julkaisi digitaalisen valuutan teknisen paperin.

Teknologiateollisuuden titaani Elon Musk on hiljattain paljastanut suuret sijoituksensa kolmeen merkittävään kryptovaluuttaan: Bitcoin, Etherium ja Dogecoin. Tämä paljastus tulee varmasti muuttamaan kryptovaluuttamarkkinoita ja sillä on kauaskantoisia vaikutuksia tästä alueesta kiinnostuneille.

Kryptografia on turvallisen viestinnän tutkimusta ja soveltamista. Kryptografiaa käyttämällä digitaaliset valuuttatapahtumat voivat olla pseudonyymejä, turvallisia ja “epäluotettavia” ilman pankkia tai muuta välikättä.

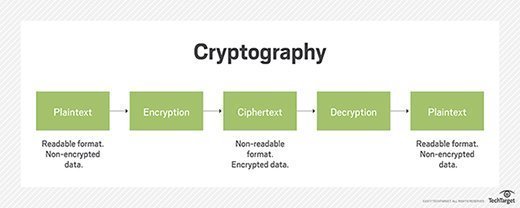

Nimi “kolikko” tulee kreikan kielen sanan juurisanasta, joka tarkoittaa “salaisuus”. Tämä on hyvin laaja termi, joka kattaa monia digitaalisen rahan muotoja. Kryptografiassa on kyse kryptovaluutan tutkimuksesta ja käytännöstä, joka koskee turvallisten, salattujen viestien tai tietojen lähettämistä kahden tai useamman osapuolen välillä. Kryptografia on prosessi, jossa kirjoitetaan tai luetaan salaisia viestejä. Kryptografiassa viesti salataan ensin, jolloin sen sisältö piilotetaan muilta kuin vastaanottajalta. Tämän jälkeen vastaanottaja purkaa viestin salauksen, jolloin hän voi nähdä sen sisällön.

Kryptovaluuttatransaktiot tehdään krypton avulla anonyymeiksi, turvallisiksi ja “epäluotettaviksi”. Keskellä transaktiota on hallitus tai jokin muu kolmas osapuoli. Digitaalisen rahan kohdalla kryptografia ei ole pelkästään tärkeää, vaan tietokoneemme ja verkostomme salaavat ja purkavat jatkuvasti tietoja kaikesta, mitä teet Googlessa, ja jokaisesta lähettämästäsi sähköpostista.

Miksi salaus on niin tärkeää?

Kryptovaluutat perustuvat monimutkaiseen matematiikkaan. Satoshi Nakamoto, joka on tuntemattoman henkilön tai henkilöryhmän salanimi, keksi Bitcoinin vuonna 2009 kryptografiasivustolla julkaistuna virallisena paperina.

Kaksoiskäyttöongelma oli vaikein ongelma, jota Satoshi Nakamoto käsitteli. Koska Bitcoin on vain joukko koodeja, mikä estää jotakuta luomasta ja käyttämästä useita kopioita rahoistaan? Nakamoton lähestymistapa perustui julkisen ja yksityisen avaimen salaukseen, joka on nykyisin käytetty tunnettu salausmenetelmä.

Bitcoinissa (sekä Ethereumissa ja muissa kryptovaluutoissa) käytetyn julkisen ja yksityisen avaimen salauksen ansiosta tuntemattomat ihmiset voivat suorittaa turvallisia liiketoimia ilman, että pankin tai PayPalin kaltainen “luotettu välikäsi” on välissä.

Mitä eroa on julkisen ja yksityisen avaimen salauksella?

Kaikilla käyttäjillä on yksityinen avain (lähinnä erittäin vahva salasana), josta Bitcoin-verkko luo linkitetyn julkisen avaimen. Voit vapaasti jakaa julkisen avaimesi kenen tahansa kanssa; itse asiassa kukaan ei tarvitse muuta kuin sen, jotta sinulle voidaan lähettää bitcoineja. Tarvitset kuitenkin salaisen avaimen, jotta pääset käsiksi näihin varoihin.

Bitcoinin vetovoima perustuu vertaisverkkoon, joka käyttää salaustekniikoita tapahtumien todentamiseen.

Julkinen avaimesi luodaan yksityisestä avaimestasi käyttämällä “hashingiksi” kutsuttua merkkijono-operaatiota. Hashaus on hyvin vaikea kääntää, joten kukaan ei pääse käsiksi yksityiseen avaimeesi vain tietämällä julkisen avaimesi.

Voit pitää bitcoinisi niin kauan kuin sinulla on yksityinen avaimesi, sillä julkinen ja yksityinen avaimesi ovat yhteydessä toisiinsa.

Välittäjän puuttumisella on useita vaikutuksia. Yksi niistä on se, että Bitcoin-tapahtumat ovat peruuttamattomia (koska ei ole luottokorttiyhtiötä, johon ottaa yhteyttä, jos teet virheen). Tämä ei kuitenkaan ole puute, vaan pikemminkin etu: pysyvät transaktiot ovat välttämättömiä, jotta voidaan puuttua kaksinkertaisen rahankäytön ongelmaan.

Loput ratkaisusta on bitcoin-lohkoketju, joka on massiivinen hajautettu pääkirja (ajatelkaa pankkien taseita), joka dokumentoi jokaisen transaktion ja jonka kaikki verkon koneet tarkistavat ja päivittävät jatkuvasti.

Salausmenetelmät

Kryptografia on koodausta ja koodinmurtoa, jossa käytetään matemaattisia algoritmeja tietojen koodaamiseen ja purkamiseen. Tämä matematiikan haara kätkee usein näkymättömästi tietoa näkyviin käyttämällä menetelmiä, kuten mikropisteitä, sanojen yhdistämistä ja muita kuvapeittoja.

Nykyisessä tietokoneiden hallitsemassa maailmassa kryptografia käsittelee kuitenkin useimmiten selkotekstin (plain text) salaamista salatuksi tekstiksi (prosessia kutsutaan salaukseksi) ja sitten takaisin (kutsutaan salauksen purkamiseksi). Kryptografit ovat niitä, jotka harjoittavat tätä tieteenalaa.

Seuraavassa on lueteltu neljä nykyaikaisen salakirjoituksen tarkoitusta:

- Yksityisyys. Tietoa eivät voi ymmärtää ne, joiden ei ole tarkoitus saada sitä.

- Rehellisyys. Tietoa ei voi muuttaa kuljetuksen tai tallennuksen aikana ilman, että sitä havaitaan.

- Peruuttamattomuus. Tiedon lähettäjä ei voi myöhemmin kieltää aikomustaan luoda tai välittää tieto.

- Todentaminen. Lähettäjä ja vastaanottaja voivat varmistaa toistensa henkilöllisyyden sekä tiedon alkuperän/vastaanottajan.

Kryptojärjestelmät ovat menettelyjä ja protokollia, jotka täyttävät useimmat, joskaan eivät kaikki, turvallisen järjestelmän vaatimukset. Kryptojärjestelmiä pidetään usein yksinomaan matemaattisina menettelyinä ja tietokoneohjelmina, mutta niihin sisältyy myös ihmisten käyttäytymisen sääntelyä, kuten vaikeiden salasanojen luominen, hyödyttömien järjestelmien sulkeminen ja kieltäytyminen paljastamasta salaisia menetelmiä tuntemattomille.

Omat tai patentoidut algoritmit

Kryptojärjestelmät käyttävät salausalgoritmeja tietojen koodaamiseen ja purkamiseen, mikä tekee laitteiden ja sovellusten välisestä viestinnästä turvallisempaa.

Yksi algoritmi salaa, toinen todentaa viestit, ja taas toinen välittää avaimet salakirjoitussarjassa. Tämä menettely, joka on osa protokollia ja joka on kirjoitettu tietokoneohjelmistoon, joka toimii käyttöjärjestelmissä (OS) ja verkotetuissa tietokonejärjestelmissä, sisältää seuraavat vaiheet:

- Tietojen salaus/purku edellyttää julkisen ja yksityisen avaimen luomista.

- Viestien digitaalinen allekirjoittaminen ja todentaminen

- avainten vaihto.

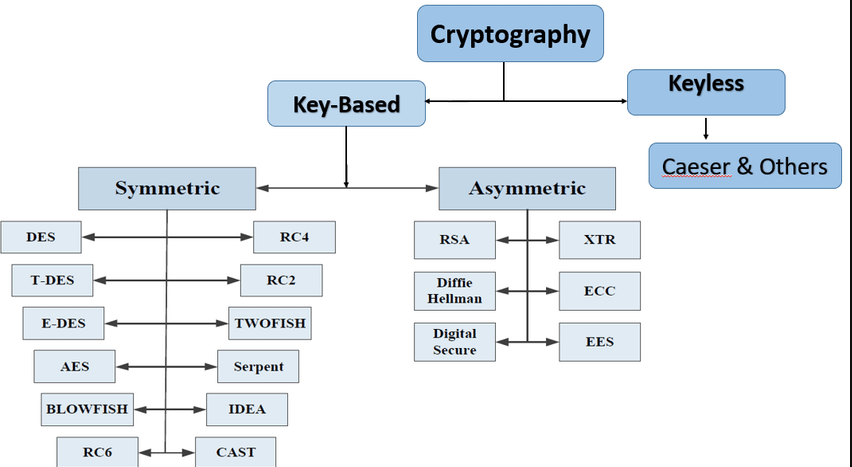

Kryptografiassa on kolme päätyyppiä

Lohkosalausalgoritmia, joka tunnetaan myös nimellä kiinteän pituuden salausalgoritmi, käytetään tietojen salaamiseen (salaus) ja salauksen purkamiseen käyttäen salaista avainta, jonka luoja/lähettäjä on luonut tietojen salaamiseen (salaus) ja vastaanottaja salauksen purkamiseen. Advanced Encryption Standard ( AES-salaus ) on yksi esimerkki symmetrisen avaimen salauksesta.

AES-salaus (Advanced Encryption Standard) on NIST:n hyväksymä liittovaltion tietojenkäsittelystandardi (FIPS 197) arkaluonteisten tietojen suojaamiseksi. Standardi on Yhdysvaltojen hallituksen hyväksymä ja laajalti käytössä kaupallisella sektorilla.

Yhdysvaltain hallitus antoi kesäkuussa 2003 siunauksensa AES:n käytölle arkaluonteisten tietojen suojaamiseen. Kyseessä on ilmainen määrittely, joka on toteutettu sekä ohjelmistoissa että laitteistoissa kaikkialla maailmassa. AES-salaus on uusi tietojen salausstandardi, joka korvaa DES- ja DES3-salaukset. Raa'an voiman hyökkäysten ja muiden tietoturvaongelmien estämiseksi siinä käytetään pidempiä avaimia – 128, 192 tai 256 bittiä.

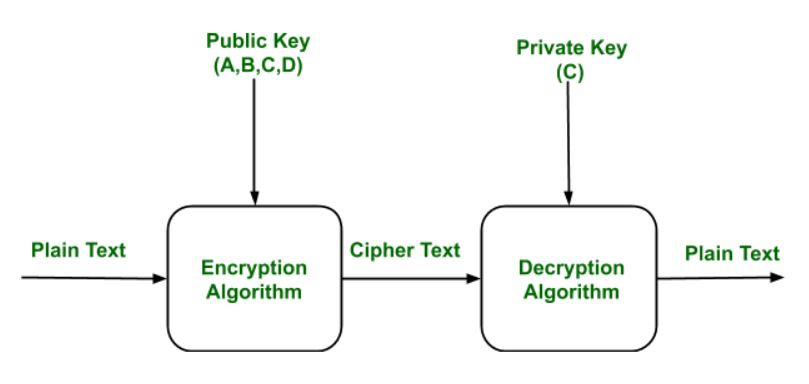

Tässä kuvassa verrataan symmetristä ja epäsymmetristä salausta.

Symmetrisessä salauksessa käytetään yhtä avainta, kun taas epäsymmetrisessä salauksessa käytetään avainparia tietojen salaamiseen ja purkamiseen.

Julkisen avaimen salausalgoritmeihin tarvitaan avainpari: julkinen avain, jota käytetään viestien salaamiseen, ja yksityinen avain, joka on vain lähettäjän tiedossa (ellei sitä ole jaettu tai ellei lähettäjä halua sitä) ja jota voidaan käyttää salauksen purkamiseen.

Seuraavassa on joitakin esimerkkejä julkisen avaimen salauksesta:

- RSA:ta käytetään laajalti Internetissä.

- Elliptic Curve Digital Signature Algorithm (ECDSA), jota Bitcoins käyttää.

- Digitaalinen allekirjoitusalgoritmi (DSA), jonka NIST on tunnustanut liittovaltion tietojenkäsittelystandardiksi digitaalisille allekirjoituksille FIPS 186-4:ssä, on yksi kolmesta Bitcoinin tukemasta algoritmista.

Top 3 kryptokorttia

BYBIT – paras kokonaistuote

Bybit Crypto Card on paras valinta käyttäjille, jotka arvostavat päivittäisen kryptovaluuttojen käytön yksinkertaisuutta ja mukavuutta. Se tarjoaa suoran integraation Bybit-tileihin, eikä useimmista toiminnoista peritä transaktiomaksuja.

Jopa 10 % käteispalautus kryptovaluutan käytöstä

NEXO – paras käyttökokemus

Nexo Debit Card erottuu korkeatasoisten turvatoimiensa ansiosta ja tarjoaa turvallisen tavan käyttää kryptovaluuttoja rauhallisesti. Lisäksi se tarjoaa mahdollisuuden saada palkintoja ostoksista.

Saat jopa 2 % kryptokassapalautuksen ja muita ainutlaatuisia etuja.

CRYPTO.COM – paras edullinen vaihtoehto

Crypto.com Debit Card on ihanteellinen niille, jotka haluavat käyttää kryptovaluuttansa suoraan, välttää muuntopalkkiot ja nauttia laajasta valikoimasta tuettuja kryptovaluuttoja.

Jopa 5% takaisin rajoittamattomina CRO-bonuksina + Premium-tilaukset

Diffie-Hellman-avainten vaihto

Hash-funktiot ovat matemaattisia algoritmeja, jotka muuttavat syöttöarvon kiinteäksi datakooksi. Tarkoituksena on säilyttää tietojen eheys salausmenetelmissä. Yksi yleisimmin käytetyistä hash-funktioista on SHA-1 (Secure Hash Algorithm 1).

Salauskysymykset

Kryptografian avulla tapahtuvan viestinnän turvallisuutta uhkaavat myös hyökkääjät, jotka voivat ohittaa salauksen, murtautua tietojen salaamisesta ja purkamisesta vastaaviin tietokoneisiin ja käyttää huonoja toteutuksia, kuten oletusavainten käyttöä. Toisaalta kryptografia vaikeuttaa hyökkääjien pääsyä salattuihin viesteihin ja tietoihin.

NIST on työskennellyt uusien julkisen avaimen salausstandardien parissa valmistautuakseen kvanttilaskennan tuloon, joka vaarantaisi nykyiset salausmenetelmät. Vuonna 2016 NIST ilmoitti matemaattisen ja tiedeyhteisön julkaisupyynnöstä, jolla haettiin uusien julkisen avaimen salausstandardien kehittämistä, koska kvanttilaskennan laskentatehoon liittyvät huolenaiheet ovat kasvaneet, sillä se voisi murtaa nykyiset salausmenetelmät.

Kvanttilaskennassa käytetään tavanomaisista tietokoneista poiketen kvanttibittejä (qubitteja), jotka voivat edustaa sekä nollaa että ykköstä, jolloin se voi suorittaa kahta tehtävää samanaikaisesti. NIST:n mukaan vaikka suuren mittakaavan kvanttitietokonetta ei ehkä rakenneta seuraavan vuosikymmenen aikana, nykyinen infrastruktuuri edellyttää tunnettujen ja ymmärrettyjen julkisen avaimen salausalgoritmien standardointia, jotka kestävät kvanttitietokonehyökkäykset.

Miksi salaus on niin tärkeää?

Kryptografiasta on tulossa yhä useammin paras menetelmä tietoturvan kannalta arkaluonteisten tietojen suojaamiseen. Koodin, avaimen ja laskutoimitusten ainutlaatuinen yhdistelmä, jota tarvitaan tietojen salaamiseen ja purkamiseen, tekee tästä tekniikasta tehokkaan tavan pitää tiedot turvassa luvattomalta käytöltä. Yhä useammat ihmiset käyttävät internetiä liike- ja yksityisviestintään, joten salaus on välttämätöntä kaiken arkaluonteisen tiedon kannalta.

Puhelimia kuunneltiin koko ajan – viranomaiset eivät tarvinneet etsintälupaa, vaan he saattoivat kuunnella ketä tahansa. Salakirjoituksen ansiosta tämä huoli on kuitenkin poistunut, sillä minkä tahansa lähettämäsi viestin voi purkaa vain vastaanottaja, jolle se on tarkoitettu. Tämä koskee kaikkea henkilökohtaisista viesteistä luottamuksellisiin pankkitietoihin.